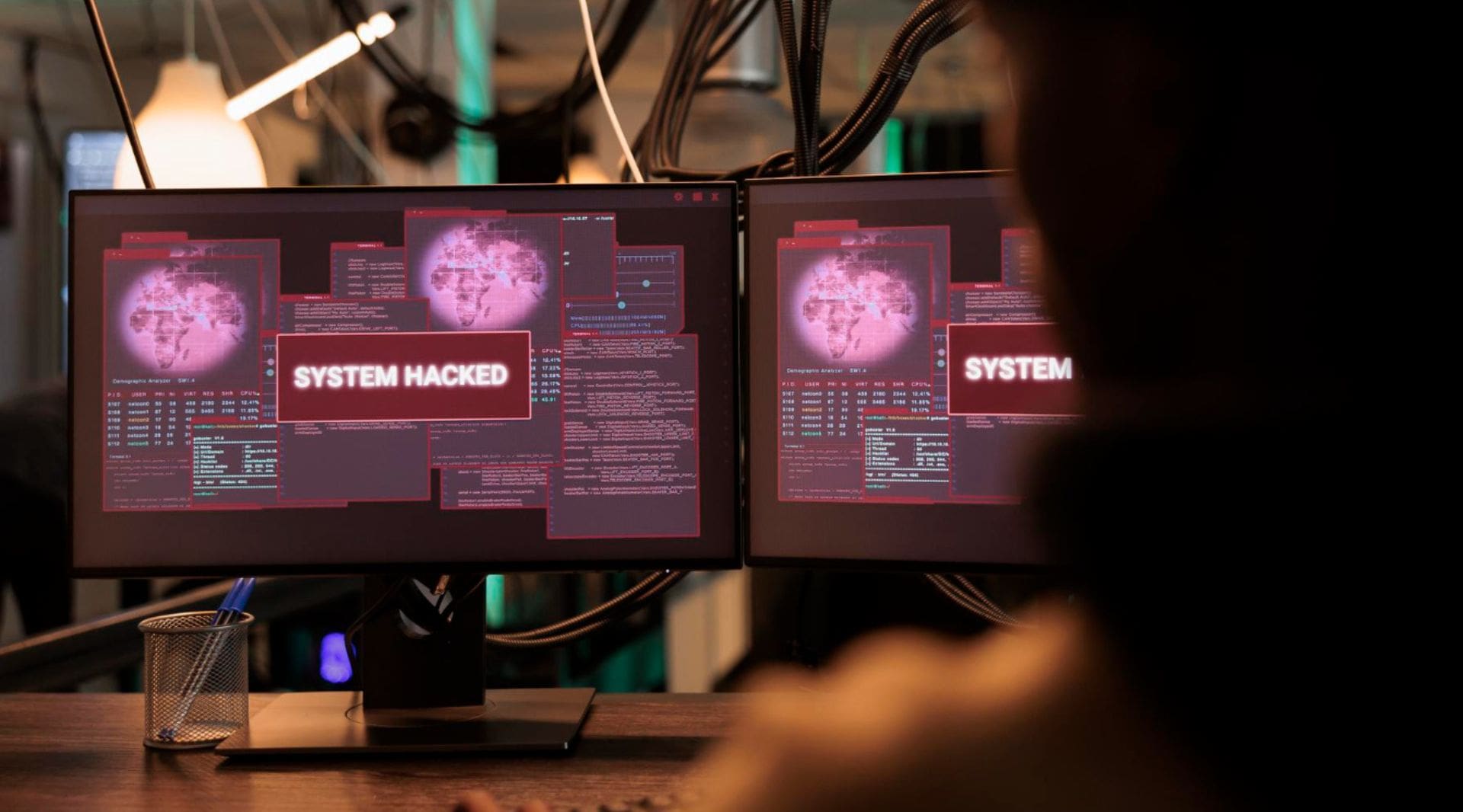

67% de empresas de energia e água sofreram ataques de ransomware em 2023

Pesquisa conduzida pela Sophos ouviu mais de 5 mil líderes no mundo: o crime é uma realidade.

Ransomwares são os principais problemas de segurança quando se trata do segmento de água, energia e serviços públicos. Pelo menos é o que aponta o estudo The State of Ransomware in Critical Infrastructure, realizado em 2024 pela Sophos: impressiona saber que cerca de 67% das empresas desses setores já foram afetadas por ransomwares no ano de 2023 - o relatório retrata as experiências reais nas áreas de energia, petróleo-gás e serviços públicos.

Lembre em nosso blog como acontece um ataque de ramsonware, clicando aqui.

Neste artigo de blog, vamos mostrar mais detalhes do estudo. Mas, para começar, vamos relembrar o que é ransomware?

O que é um ransomware?

Basicamente, o ransomware é uma das maiores preocupações para quem tem dados críticos em suas instituições e tem causado prejuízos na ordem de bilhões em todo o mundo. Os cibercriminosos buscam brechas de segurança nos sistemas e instalam malwares para sequestrar dados importantes, exigindo, em troca, recompensas e dinheiro, muitas vezes em criptomoedas para evitar rastreamento.

O estudo sobre ransomwares e dados críticos

O estudo anual mais recente da Sophos sobre as experiências reais de ransomware do setor de energia, petróleo/gás e serviços públicos, explora toda a jornada de quem já foi vítima de ataques, mapeando desde a taxa de ataque e a causa raiz até o impacto operacional e os resultados comerciais causados

Este relatório publicado em 2024 lança luz sobre novas áreas de estudo para o setor, por exemplo, dados sobre resgate e pagamentos de resgate e com qual frequência as organizações de energia, petróleo/gás e serviços públicos recebem suporte de órgãos governamentais para remediar o ataque.

Baixe aqui o relatório para obter os resultados completos.

Dados e insights da pesquisa

Para a pesquisa estamos falando especificamente de ataques de ransomware em empresas de energia, petróleo/gás e serviços públicos

- 67% das organizações citadas foram atingidas em 2023, idêntico à taxa de ataque do ano anterior.

- 98% das organizações disseram que os cibercriminosos tentaram comprometer seus backups durante o ataque.

- Quatro em cinco (79%) dessas tentativas de comprometimento de backup foram bem-sucedidas, a maior taxa de comprometimento de backup bem-sucedido em todos os setores.

- 80% dos ataques resultaram em criptografia de dados, também semelhante ao ano anterior (79%), mas mais alta do que a média intersetorial, de 70%.

- O custo médio para se recuperar de um ataque de ransomware foi de US$ 3,12 milhões, semelhante aos US$ 3,17 milhões relatados no ano anterior.

Dispositivos impactados em um ataque de ransomware

Em média, 62% dos computadores desses setores são impactados por um ataque de ransomware, consideravelmente acima da média intersetorial de 49%.

Diferentemente de outros setores onde apenas uma pequena porcentagem das organizações têm seus ambientes completos criptografados, aproximadamente uma em cada cinco organizações (17%) relatou que 91% ou mais de seus dispositivos foram impactados.

A propensão a usar backups para recuperação de dados diminuiu

61% das empresas pagaram o resgate para recuperar dados criptografados, enquanto apenas 51% restauraram dados criptografados usando backups – a menor taxa de uso de backup relatada em todos os setores.

Esta é a primeira vez que tais organizações relatam uma maior propensão a pagar o resgate do que usar backups. Em comparação, globalmente, 56% pagaram o resgate e 68% usaram backups.

As descobertas deste ano representam uma mudança marcada em relação aos dois anos anteriores, quando o setor desfrutou de taxas impressionantes de uso de backup (70% em 2023 e 77% em 2022).

Uma mudança notável no último ano é o aumento na propensão das vítimas a usar várias abordagens para recuperar dados criptografados (por exemplo, pagando o resgate e usando backups). Desta vez, 35% das organizações de energia, petróleo/gás e serviços públicos que tiveram dados criptografados relataram usar mais de um método, mais alto do que os 26% relatados em 2022.

As vítimas de infraestrutura crítica geralmente não pagam a soma inicial do resgate exigida e ainda assim o pagamento médio foi de US$ 2,5 milhões em 2023.

Um pouco menos da metade (48%) dos entrevistados disse que seu pagamento correspondia ao pedido original. 26% pagaram menos do que a demanda original e 27% pagaram mais.

Sobre a pesquisa

O relatório é baseado nos resultados de uma pesquisa independente, encomendada pela Sophos de 5.000 líderes de TI/cybersecurity em 14 países nas Américas, EMEA e Ásia-Pacífico, incluindo 275 empresas do setor de energia, petróleo/gás e serviços públicos com entre 100 e 5.000 funcionários. A pesquisa foi conduzida pela especialista em pesquisa Vanson Bourne entre janeiro e fevereiro de 2024, e os participantes foram solicitados a responder com base em suas experiências no ano anterior.

Ransomware no Brasil

Os ataques de ransomware no Brasil estão aumentando, seguindo as tendências globais. Embora o Brasil não seja citado diretamente no relatório da Sophos, os estudos realizados por aqui também apontam o mesmo resultado: número crescente desses ataques.

Falar sobre isso é importante porque o Brasil tem um cenário digital em expansão, ou seja, as implicações nas instituições são também relevantes, pela segurança e pelo dinheiro envolvidos.

Somado à baixa maturidade digital e à uma infraestrutura, muitas vezes, duvidosa, os erros humanos se tornam grande fator de vazamento, escalando os desafios enfrentados pelas organizações na gestão da cibersegurança.

Tudo isso nos leva a ressaltar a importância de medidas contínuas de cibersegurança e a necessidade de as organizações brasileiras priorizarem estratégias de prevenção e resposta a ransomware.